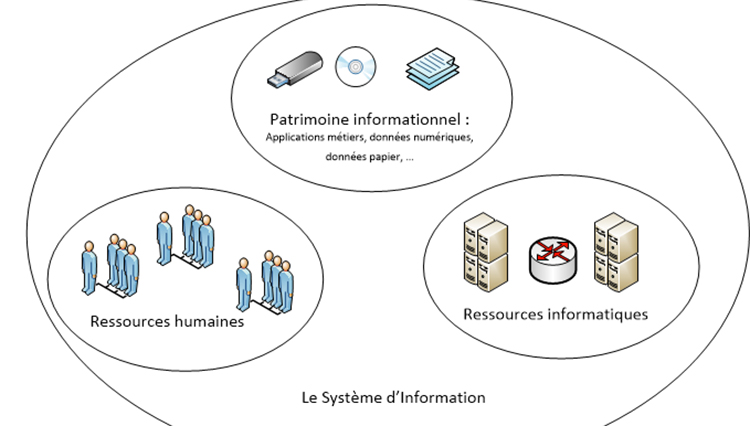

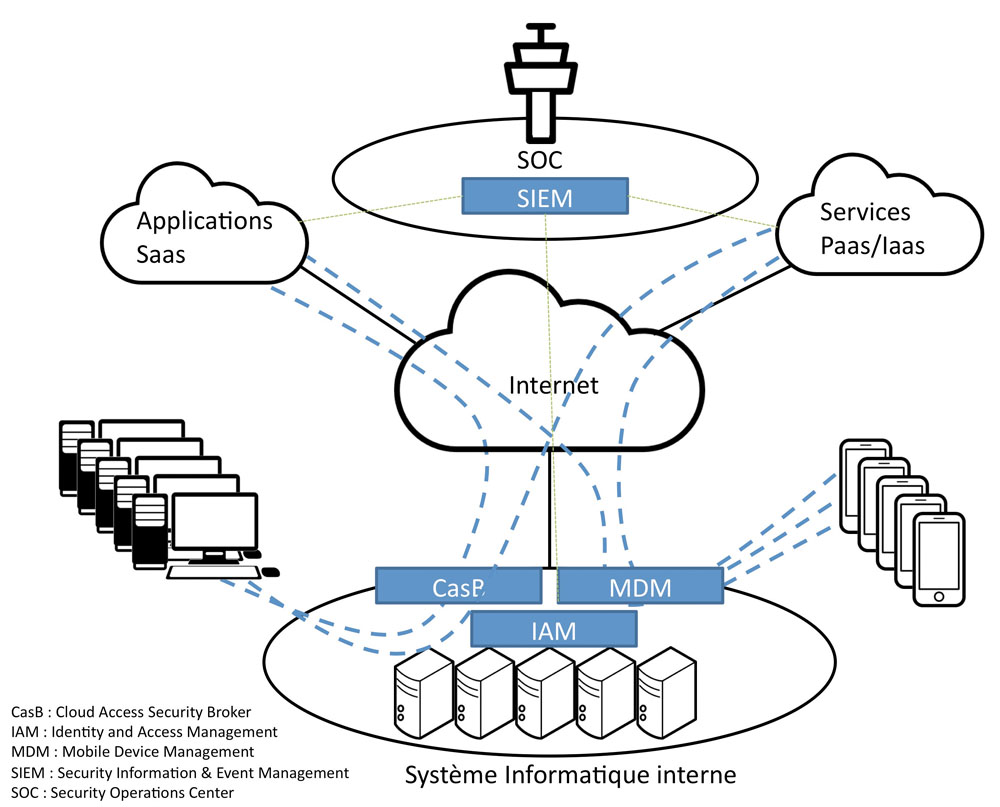

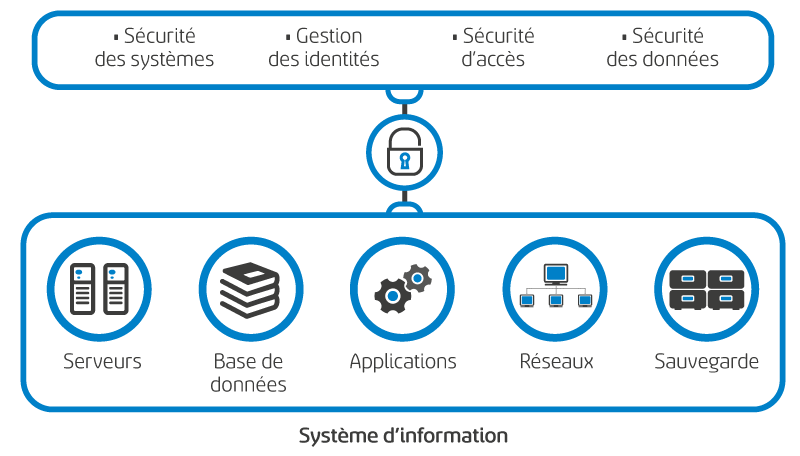

Sécurité réseau et informatique des Systèmes d'Information | Access Group - conseil et solutions informatiques, ingénierie réseaux, télécoms, cloud et câblage informatique

Tout sur la sécurité informatique - Livre et ebook Bureautique et logiciels de Jean-François Pillou - Dunod